Hacking etico

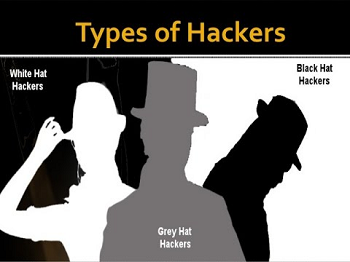

Gli hacker possono essere classificati in diverse categorie come cappello bianco, cappello nero e cappello grigio, in base al loro intento di hackerare un sistema. Questi termini diversi provengono dai vecchi Spaghetti Western, dove il cattivo indossa un cappello da cowboy nero e il bravo ragazzo indossa un cappello bianco.

Hackers di White Hat

Gli hacker di White Hat sono noti anche come hacker etici. Non intendono mai danneggiare un sistema, piuttosto cercano di scoprire i punti deboli di un computer o di un sistema di rete come parte dei test di penetrazione e delle valutazioni delle vulnerabilità. L'hacking etico non è illegale ed è uno dei lavori più impegnativi disponibili nel settore IT. Esistono numerose aziende che assumono hacker etici per test di penetrazione e valutazioni di vulnerabilità.

Hacker Black Hat

Gli hacker Black Hat, noti anche come cracker, sono coloro che effettuano l'hacking per ottenere l'accesso non autorizzato a un sistema e danneggiare le sue operazioni o rubare informazioni sensibili. L'hacking di Black Hat è sempre illegale a causa del suo cattivo intento che include il furto di dati aziendali, la violazione della privacy, il danneggiamento del sistema, il blocco delle comunicazioni di rete, ecc.

Hacker di cappello grigio

Gli hacker con cappello grigio sono una miscela di hacker con cappello nero e cappello bianco. Agiscono senza intenti dannosi, ma per il loro divertimento sfruttano una debolezza della sicurezza in un sistema informatico o in una rete senza il permesso o la conoscenza del proprietario. Il loro intento è quello di portare la debolezza all'attenzione dei proprietari e ottenere apprezzamento o una piccola ricompensa da parte dei proprietari.

Hacker vari

Oltre alle ben note classi di hacker di cui sopra, abbiamo le seguenti categorie di hacker in base a ciò che hackerano e al modo in cui lo fanno:

Red Hat Hackers

Gli hacker red hat sono ancora una volta una miscela di hacker black hat e white hat. Di solito sono al livello di hacking di agenzie governative, hub di informazioni top-secret e generalmente tutto ciò che rientra nella categoria delle informazioni sensibili.

Hacker Blue Hat

Un hacker blue hat è qualcuno al di fuori delle società di consulenza sulla sicurezza informatica che è abituato a testare i bug di un sistema prima del suo lancio. Cercano scappatoie che possano essere sfruttate e cercano di colmare queste lacune. Microsoft utilizza anche il termine BlueHat per rappresentare una serie di eventi di briefing sulla sicurezza.

Elite Hackers

Questo è uno status sociale tra gli hacker, che viene utilizzato per descrivere i più abili. Gli exploit appena scoperti circoleranno tra questi hacker.

Script Kiddie

Uno script kiddie è un non esperto che irrompe nei sistemi informatici utilizzando strumenti automatici preconfezionati scritti da altri, di solito con poca comprensione del concetto sottostante, da cui il termine Kiddie.

Neofita

Un neofita, "n00b", o "newbie" o "Green Hat Hacker" è qualcuno che è nuovo nell'hacking o nel phreaking e non ha quasi nessuna conoscenza o esperienza del funzionamento della tecnologia e dell'hacking.

Hacktivist

Un hacktivist è un hacker che utilizza la tecnologia per annunciare un messaggio sociale, ideologico, religioso o politico. In generale, la maggior parte dell'hacktivism coinvolge la deturpazione del sito Web o attacchi denialof-service.

Vivi Libero, Liberate Oppression...

Scrivici e unisciti

"Dietro la svolta green di Draghi c'è un enorme conflitto di interessi: si chiama BlackRock"

Liberate Oppression sa " chi ha fatto cosa"

Quest'opera è distribuita con Licenza Creative Commons Attribuzione - Non commerciale - Condividi allo stesso modo 3.0 Unported.